Back معيار تعمية البيانات Arabic Verilənlərin şifrələnməsi standartı Azerbaijani DES BE-X-OLD DES Bulgarian DES Catalan Data Encryption Standard Czech Data Encryption Standard Danish Data Encryption Standard German Data Encryption Standard Greek Data Encryption Standard English

| Data Encryption Standard | |

|---|---|

| |

| Generale | |

| Progettisti | IBM |

| Prima pubblicazione | 1975 (Standard dal gennaio 1977) |

| Derivato da | Lucifer |

| Successori | Triple DES, G-DES, DES-X, LOKI89, ICE |

| Dettagli | |

| Dimensione chiave | 56 bit |

| Dimensione blocco | 64 bit |

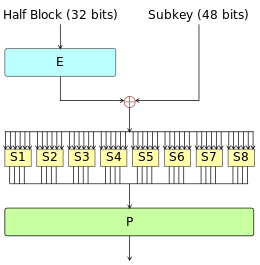

| Struttura | Rete di Feistel |

| Numero di passaggi | 16 |

| Migliore crittanalisi | |

| DES è considerato insicuro perché un attacco a forza bruta è possibile (vedi Deep Crack). Fino al 2004, il migliore attacco di tipo crittanalitico è la crittanalisi lineare, che richiede la conoscenza di 243 simboli in chiaro e un numero di operazioni complessive per l'analisi di 239-43 (Junod, 2001). Supponendo di poter scegliere il testo in chiaro la complessità diminuisce di un fattore quattro. (Knudsen e Mathiassen, 2000). | |

In crittografia il Data Encryption Standard (DES, lett. "Norma per la crittografia dei dati") è un algoritmo di cifratura scelto come standard dal Federal Information Processing Standard (FIPS) per il governo degli Stati Uniti d'America nel 1976 e in seguito diventato di utilizzo internazionale. Si basa su un algoritmo a chiave simmetrica con chiave a 64 bit (ma solo 56 utili poiché 8 sono di controllo).

Questo algoritmo all'inizio ha suscitato molte discussioni per via della sua chiave di cifratura corta e per via di alcune scelte progettuali che erano segretate. Si supponeva che dietro queste scelte vi fosse la National Security Agency (NSA) e l'inserimento di una backdoor. Di conseguenza il DES è stato oggetto di un'intensa analisi di tipo accademico che ha contribuito in modo notevole allo sviluppo delle conoscenze che sono alla base dei moderni algoritmi di cifratura e delle moderne tecniche di crittoanalisi.

Attualmente DES è considerato insicuro per moltissime applicazioni. La sua insicurezza deriva dalla chiave utilizzata per cifrare i messaggi, che è di soli 56 bit. Nel gennaio del 1999 distributed.net ed Electronic Frontier Foundation collaborarono per rompere pubblicamente una chiave di crittazione, e ci riuscirono in 22 ore e 15 minuti. Con le potenze di calcolo disponibili al 2009 si può forzare una chiave DES in poche ore esaminando tutte le possibili combinazioni. L'algoritmo è ritenuto sicuro reiterandolo tre volte nel Triple DES, anche se in teoria così è esposto ad alcuni attacchi. Negli ultimi anni DES è stato sostituito dall'Advanced Encryption Standard (AES)[1] un nuovo algoritmo che elimina molti dei problemi del DES.

In alcuni documenti parlando del DES si utilizza anche la sigla DEA (Data Encryption Algorithm), il nome originale dell'algoritmo così come fu ideato da IBM. Il nome DES si pronuncia (di-i-es, [ˌdiːˌiːˈɛs]) o come una singola sillaba (des).

- ^ (EN) Definizione dell'AES su Best Damn Cisco Internetworking Book Period, su Google libri. URL consultato il 14 giugno 2009 (archiviato il 31 luglio 2013).